Chuyên gia Việt gửi cảnh báo mới nhất đến người dùng Telegram: Thấy tệp tin này mà nhấn vào dễ “mất sạch”

Chiêu thức không mới nhưng vẫn khiến nhiều người mắc bẫy.

- Signal - App chat nổi đình đám hiện nay có gì mà toàn "quan chức VIP" dùng, bỏ hết Telegram, WhatsApp?

- Game thủ kỳ cựu với 5 kỷ lục Guinness tố nhân viên PlayStation rò rỉ dữ liệu, chiếm đoạt và bán "nick" hiếm với giá rẻ trên Telegram

- Thêm một ứng dụng nhắn tin mới của người Việt ra mắt: Dựa vào đâu dám đối đầu "ông lớn" Zalo, Telegram?

- Hóa ra Telegram đã cung cấp thông tin người dùng cho chính phủ từ năm 2018 mà không ai biết

- Sau khi nhà sáng lập bị bắt, Telegram đồng ý cung cấp dữ liệu người dùng vi phạm cho chính phủ

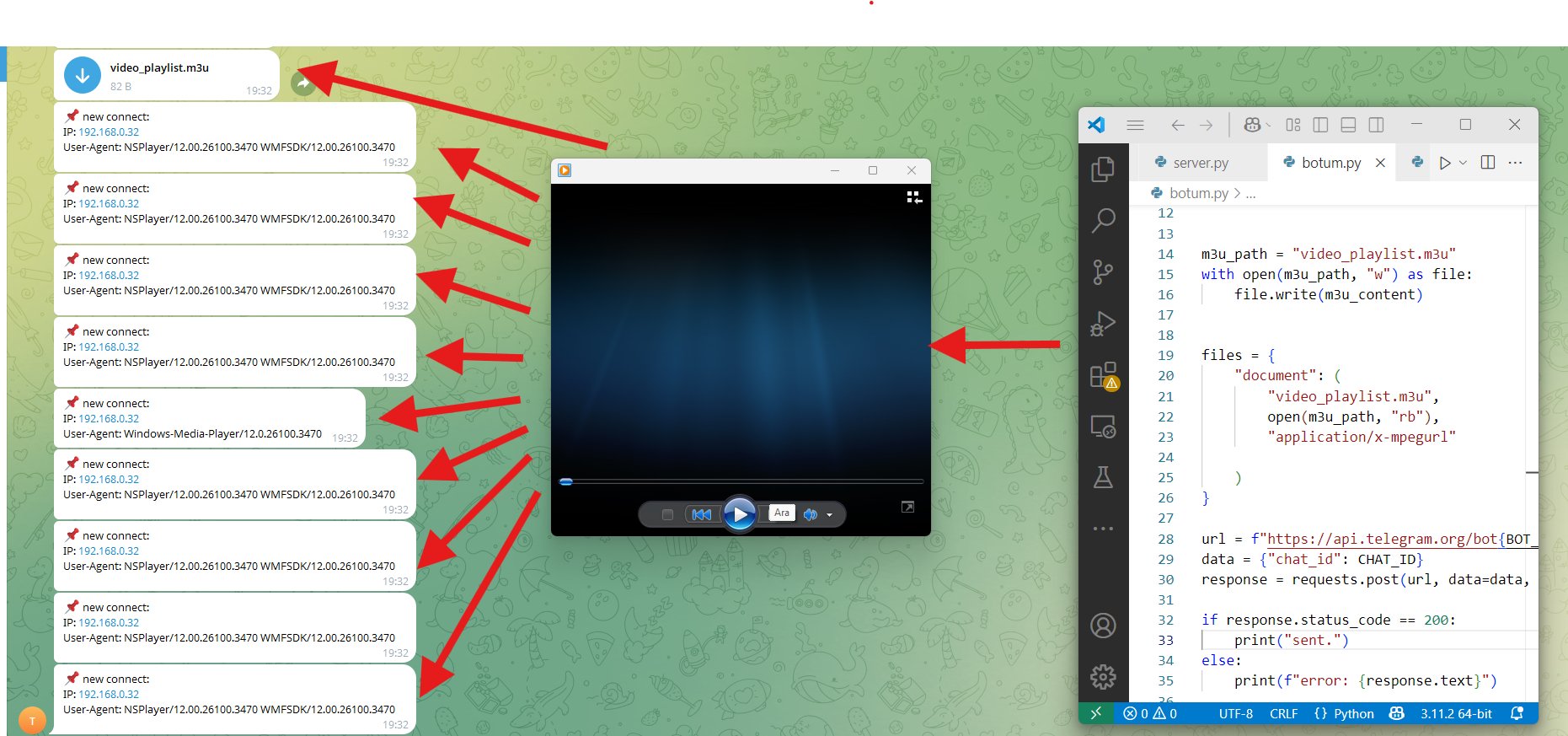

Chuyên gia về an toàn thông tin Ngô Minh Hiếu (hay còn được biết đến với biệt danh Hiếu PC) mới đây đã đưa ra lời cảnh báo trên trang cá nhân đối với người dùng sử dụng Telegram Desktop.

“Khi nhấp vào tệp tin .m3u này khi đang sử dụng Telegram Desktop bạn sẽ bị lộ thông tin địa chỉ IP, Port và NTLMv2 Hash của Windows. Bị lộ NTLMv2 hash - Kẻ tấn công có thể dùng hash này để đăng nhập vào hệ thống mà không cần biết mật khẩu thật (kỹ thuật Pass-the-Hash), từ đó leo thang đặc quyền, chiếm quyền điều khiển toàn bộ mạng nội bộ”, anh cho biết.

Thực tế, Pass-the-Hash là khái niệm không mới. Dưới đây là những thông tin về loại hình này.

Pass-the-Hash là gì?

Hình minh họa. Ảnh: 0x6rss

Pass-the-Hash (PtH) là một kiểu tấn công an ninh mạng. Trong quá trình sử dụng, windows có thiết lập hệ thống SSO, lưu trữ thông tin xác thực và sử dụng chúng trong quá trình người dùng truy cập các tài nguyên được chia sẻ trong mạng (file, máy in,…) mà không cần nhập lại mật khẩu.

Quá trình xác thực này sử dụng giao thức NTLMv2 để và hash NTLMv2 sử dụng NTLM hash trong phương thức trao đổi khóa Challenge/Response. Tính năng này cho phép kẻ tấn công xác thực thông qua NTLM hash mà không cần đến mật khẩu hoặc dùng kỹ thuật MITM để đánh cắp trực tiếp NTLMv2 hash để xác thực.

Không giống như các cuộc tấn công đánh cắp thông tin đăng nhập khác, PtH không yêu cầu kẻ tấn công phải biết hoặc bẻ khóa mật khẩu để có quyền truy cập vào hệ thống. Thay vào đó, nó sử dụng phiên bản đã lưu trữ của mật khẩu để bắt đầu một phiên mới.

Khi ngày càng nhiều tổ chức tận dụng công nghệ đăng nhập một lần (SSO) để hỗ trợ lực lượng lao động từ xa, những kẻ tấn công đã nhận ra lỗ hổng cố hữu của mật khẩu và thông tin đăng nhập người dùng được lưu trữ.

Trong các cuộc tấn công PtH, kẻ xấu đóng giả làm người dùng hợp pháp, đặc biệt khó bị phát hiện vì hầu hết các giải pháp an ninh mạng truyền thống không thể phân biệt giữa người dùng thực và kẻ tấn công giả mạo.

Như vậy, có nhiều các để thực hiện PtH, về tổng quan thì có hai bước chính:

1. Trích xuất NTLM hash trên máy tính đã chiếm được quyền.

2. Sử dụng NTLM hash đã trích xuất để xác thực tới máy tính khác.

Làm thế nào để giảm thiểu nguy cơ bị tấn công PtH?

Hình minh họa. Ảnh: Winbuzzer

- Triển khai xác thực đa yếu tố (MFA) yêu cầu các bước xác minh bổ sung ngoài mật khẩu để đảm bảo rằng chỉ thông tin xác thực không thể cấp quyền truy cập.

- Nâng cấp lên các giao thức bảo mật bao gồm việc thay thế NTLM bằng các tùy chọn mạnh hơn, chẳng hạn như cơ chế xác thực Kerberos.

- Hạn chế quyền truy cập tài khoản đặc quyền thông qua quản lý quyền truy cập đặc quyền (PAM) và nguyên tắc đặc quyền tối thiểu để kiểm soát và giám sát các tài khoản nhạy cảm.

- Bảo mật Active Directory (AD) và Windows Server, đồng thời thường xuyên theo dõi cả hai hệ thống.

- Áp dụng chính sách quản lý mật khẩu mạnh bằng cách sử dụng mật khẩu phức tạp và yêu cầu cập nhật mật khẩu thường xuyên.

- Áp dụng mô hình không tin cậy, giả định rằng tất cả người dùng và thiết bị đều có thể bị xâm phạm do đánh cắp thông tin đăng nhập, yêu cầu xác minh ở mọi bước.

- Triển khai các giải pháp bảo mật tiên tiến, chẳng hạn như tường lửa, công cụ phát hiện điểm cuối và giám sát mạng, để xác định và ngăn chặn các mối đe dọa mạng trước khi chúng leo thang.

Theo các chuyên gia bảo mật, khi nhận được tin nhắn yêu cầu truy cập vào bất kỳ đường link nào, người dùng cần bình tĩnh, kiểm tra lại xem liệu đó có phải link giả mạo hay không vì thực tế các link này chứa rất nhiều ký tự khác biệt với đường link chính thức của các cơ quan, tổ chức.

Theo các chuyên gia bảo mật, khi nhận được tin nhắn yêu cầu truy cập vào bất kỳ đường link nào, người dùng cần bình tĩnh, kiểm tra lại xem liệu đó có phải link giả mạo hay không vì thực tế các link này chứa rất nhiều ký tự khác biệt với đường link chính thức của các cơ quan, tổ chức.

NỔI BẬT TRANG CHỦ

Đừng tốn tiền cho mấy khóa học của "chuyên gia AI tự phong", OpenAI đang có sẵn khóa học miễn phí về ChatGPT đây rồi

Không chỉ hướng dẫn về các công cụ AI nổi tiếng của mình, khóa học của OpenAI còn hướng dẫn người học cách suy nghĩ nghiêm túc về công nghệ AI và tương lai của nó.

"Tôi giàu nhưng tôi không biết làm gì với cuộc đời mình": Chàng trai 9x bán công ty tỷ đô, bỏ cả bạn gái và 60 triệu USD sau khi vào rừng nghe lời thì thầm của cây cối